EXERCICE 1 :

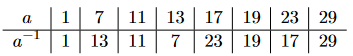

1) Solution: 30 = 2 × 15 = 2 × 3 × 5, donc tous les ´el´ements de Z30 non divisibles par 2, 3 et 5 sont premiers avec 30. Il s’agit donc de Z*30 = {1, 7, 11, 13, 17, 19, 23, 29}.

2)On appliquera l’algorithme d’Euclide ´etendu pour trouver U tel que aU + 30V = 1

EXERICE 2 :

1. (1pt) Notons que ce calcul dépend du choix de k et donc que pour un message clair donné, il y aplusieurs messages chiffrés correspondants

2. (1.5pt) 31 = 3; 32 = 9 = 2; 33 = 2 * 3 = 6; 34 = 6 * 3 = 4; 35 = 4 * 3 = 5; 36 = 5 * 3 = 1, tous les calculs sont modulo 7, ainsi g = 3 génère tous les éléments de Z7, il est générateur de Z7.

3. (0.5pt) Soit a = 4 la clé secrete d’Alice, Alors A = ga (mod p) = 34 (mod 7) = 4. La clé publique est (p =7; g = 3;A = 4)

4. (1pt) Le message chiffré est un couple (c1; c2) il est obtenu comme suit :

c1 = gk (mod p) = 35 (mod 7) = 5

c2 = mAk (mod p) = 2 * 45 (mod 7) = 2 *2 = 4

5. (2pt) Soit le couple reçu par Alice (c1; c2) , elle déchiffre le message comme suit :

m = c1-a c2 (mod p)

= 5-44 (mod 7)

= (5-1)44 (mod 7)

= 344 (mod 7)

= 4 * 4 (mod 7)

= 2

6. (2pt) S1= k-1(m1-ar) mod p-1

S2= k-1(m1-ar) mod p-1

k=(s1-s2)(m1-m2)-1 mod p-1 si pgcd((m1-m2), p-1)=1, on trouvera k et conséquent on trouvera a la clé secrète, on pourra signer tout message.

7. (2pt) La clé publique est (p ; g; A = ga) si k=a, r=ga=A mod p et oscar remarque que r=A

8. (2pt) la vérification est g*r-rs= Am

9. (1pt) A partir de r,s choisis, on peut définir un message m

EXERCICE 3 :

1. QF WJSHTSYWJ JXY UWJAZJ F QF HFKJYJWNF

2. On obtient le message clair : ”cryptographie classique” par un d´ecalage de 15.